Par Sophie Marineau.

Un article de The Conversation

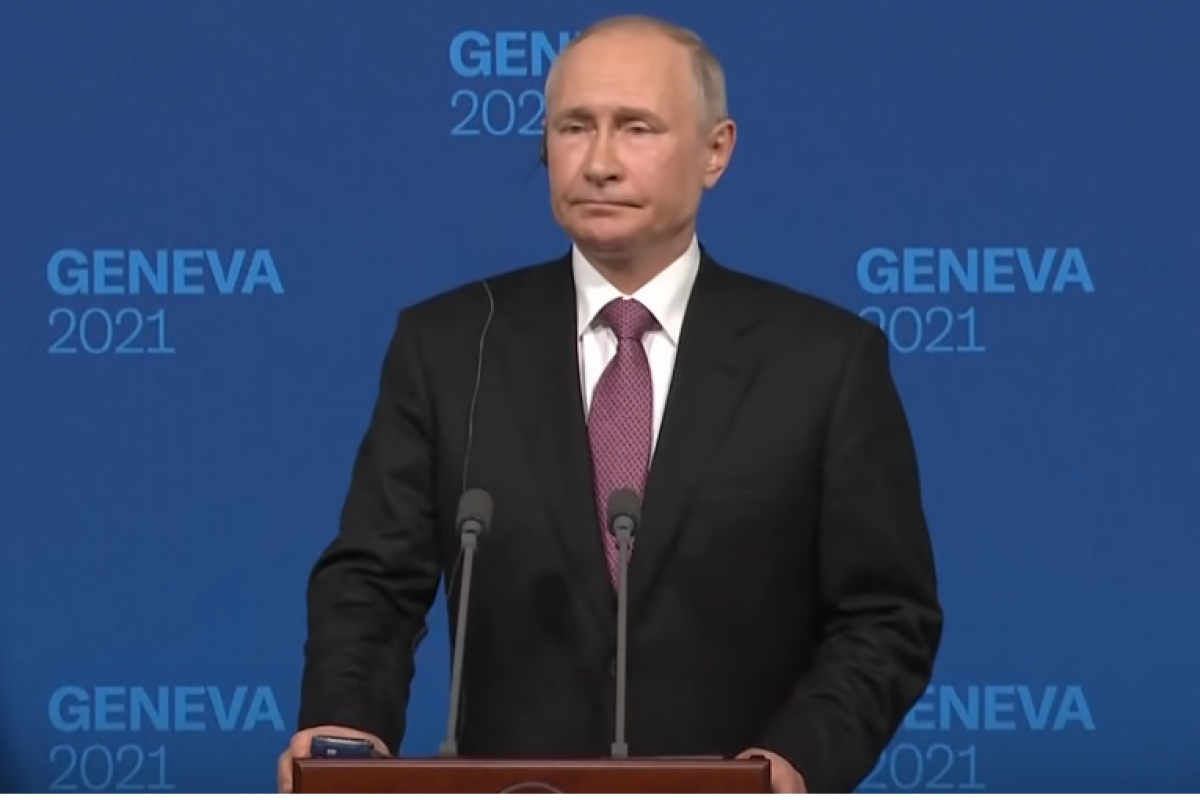

Le mercredi 16 juin 2021 à Genève, en réponse à un journaliste de CNN, Vladimir Poutine a nié toute implication de la Russie dans les cyberattaques visant les États-Unis et toute ingérence dans les élections américaines. Il soutient que les cyberattaques dans le monde proviennent d’abord des États-Unis mêmes, puis du Canada, de l’Amérique latine et du Royaume-Uni.

Le président russe conclut que son pays est lui aussi menacé par les cyberattaques et qu’à la suite de ce sommet, la Maison Blanche et le Kremlin collaboreront afin de garantir la cybersécurité.

Les Russes et les élections américaines de ces dernières années

Concernant l’ingérence dans les élections américaines, rappelons que depuis la campagne électorale de 2016, différentes organisations américaines ne cessent de rapporter une implication russe grandissante, notamment via l’entremise des réseaux sociaux. Un total de 50258 comptes Twitter ont été reliés à des bots russes pendant la période électorale de 2016. Peu de temps avant les élections de mi-mandat en 2018, 4000 comptes Twitter supplémentaires qui étaient en réalité des bots russes ont été suspendus.

Parallèlement, entre 2015 et 2017, l’Internet Research Agency – une entreprise russe – a acheté 3517 annonces Facebook (ces informations qui apparaissent dans le fil de nouvelles sur mobile et dans la colonne de droite sur un ordinateur), qui ont par la suite atteint plus de 126 millions d’Américains. Ces mêmes annonces ont été partagées par plus de 30 millions d’Américains dans la même période.

Ces annonces représentent un investissement d’environ 100 000 USD. Les annonces encourageaient notamment les Afro-Américains à boycotter l’élection et les conservateurs blancs à chercher la confrontation avec les Démocrates ainsi qu’avec les groupes se revendiquant de Black Lives Matter ou encore avec les organisations de défense des droits des personnes LGBT.

En outre, la plate-forme Reddit a supprimé près de 1000 comptes à la suite des élections de 2016. Ses responsables estiment que la campagne russe conduite sur leur plate-forme a touché plusieurs millions d’Américains.

De son côté, Google a publié un communiqué affirmant que la Russie avait acheté pour environ 60 000 USD de publicités et d’annonces sur les différentes plates-formes de l’entreprise pendant la campagne électorale de 2016.

En 2018, avant les élections de mi-mandat, plusieurs milliers d’annonces et de publicités ont encore été achetées par l’Internet Research Agency afin d’enflammer plusieurs débats, notamment ceux concernant les violences policières, l’immigration, les droits des communautés LGBTQ+, et le Second Amendement (qui autorise le port d’armes).

En 2018 et 2019, Facebook a supprimé 9 milliards de faux comptes. L’entreprise estime qu’environ 5 % des comptes actuels sont faux. Parmi ces 9 milliards de faux comptes supprimés, 3,3 milliards ont été supprimés juste avant l’élection de mi-mandat en 2018. La proportion de ces comptes liés à la Russie n’a pas été divulguée.

En 2020, en plus de favoriser la réélection de Donald Trump et de dénigrer le candidat Joe Biden et le Parti démocrate, l’objectif était aussi de miner la confiance des Américains en leur propre système et de créer du mécontentement, voire des soulèvements de la population.

Les bots ont œuvré à amplifier considérablement le « Big Lie » de Donald Trump. Ils ont soutenu – et soutiennent encore – que l’élection était truquée. En revanche, selon le rapport du National Intelligence Council, en 2020, la Russie n’a pas tenté d’accéder aux infrastructures électorales comme elle l’avait tenté à plusieurs reprises en 2016.

Une multiplicité de cyberattaques visant des organisations américaines

Pour ce qui a trait aux cyberattaques, la CyberSecurity et Infrastructure Security Agency soutient que depuis au moins 2016, des entités œuvrant pour le gouvernement russe ont ciblé de nombreuses infrastructures américaines, notamment dans les secteurs de l’énergie, du nucléaire, des installations commerciales, de l’eau, de l’aviation et dans le secteur manufacturier.

Selon l’enquête de la compagnie américaine Symantec, les hackers utilisent plusieurs techniques afin d’atteindre et d’accéder à leurs cibles. Des courriels comportant un Cheval de Troie sont utilisés afin d’accéder et de voler les informations personnelles des employés des secteurs clés de l’industrie américaine. Des sites web périphériques sont également créés pour attirer ces employés et mettre la main sur leurs informations et leurs codes d’accès.

Une autre technique utilisée consiste à tenter d’infecter l’entreprise visée par l’entremise de ses partenaires. Si l’entreprise ou l’industrie visée est extrêmement bien sécurisée, les hackers peuvent tenter d’infecter un maximum de ses partenaires en espérant que l’organisation ciblée soit, à terme, contaminée par l’un d’eux.

L’une des plus grosses cyberattaques – le Solorigate – s’est d’ailleurs déroulée sur un principe semblable, sur plus d’un an, entre septembre 2019 et décembre 2020. Elle visait la compagnie américaine SolarWinds, qui développe et fournit des logiciels de gestion de réseaux et d’infrastructures informatiques. Selon le gouvernement américain, la Russie est derrière cette attaque qualifiée d’« attaque la plus importante et la plus sophistiquée de tous les temps » par le président de Microsoft Corporation Brad Smith.

Les logiciels de SolarWinds étant utilisés par des milliers d’entreprises et d’entités gouvernementales, l’attaque aurait potentiellement contaminé jusqu’à 18 000 clients aux États-Unis. Les hackers ont glissé une backdoor dans la mise à jour Orion du mois de mars 2020, permettant ainsi d’espionner les utilisateurs et d’accéder à leurs données. À la suite de la découverte de cette attaque, le National Security Council a créé le Cyber Unified Coordination Group, rassemblant le FBI, la CISA, l’ODNI et la NSA afin d’enquêter sur les failles de sécurité et les conséquences potentielles.

Les cibles touchées incluent Le Pentagone, le département de l’Énergie, le département d’État, le département de la Sécurité intérieure, Microsoft, des entités du secteur de la santé, des entreprises informatiques, des universités, etc.

D’autres attaques ont eu lieu depuis, notamment celle contre le Colonial Pipeline le 7 mai 2021.

L’attaque venait d’un groupe de hackers russes, mais n’a pas été jusqu’ici reliée au gouvernement russe en tant que tel, et a coûté plus de 4,4 millions dollars, versés en bitcoins, à l’entreprise Colonial Pipeline Co. Le 27 mai dernier, une autre attaque russe, Nobelium, a visé des agences gouvernementales, des ONG, des think tanks et de nombreuses entreprises de consulting.

Plus de 3000 comptes mails provenant de 24 pays différents ont été atteints. En pleine pandémie, d’autres attaques venant du groupe de hackers russe Strontium ont également visé des compagnies pharmaceutiques et d’autres entités du secteur de la santé, notamment l’OMS, des cliniques au Texas et en Illinois, le système des hôpitaux de Paris, le système informatique des hôpitaux d’Espagne, etc.

Et maintenant ?

Ces nombreuses attaques de plus en plus sophistiquées ont pour effet de miner la confiance générale vis-à-vis de l’environnement technologique puisque, selon Microsoft, les hackers responsables de Solorigate ont réussi à mener à bien cette large opération en laissant un minimum de traces.

C’est en raison d’attaques comme Solorigate que Joe Biden a souligné à Genève le 16 juin qu’il avait donné à son homologue russe une liste de 16 types d’infrastructures qui ne devraient jamais faire l’objet de cyberattaques, incluant les secteurs de l’énergie et de l’eau.

Les discussions sur la cybersécurité qui, comme l’ont annoncé les deux présidents, doivent découler de ce sommet, vont-elles aboutir à la fin d’opérations de ce type ? Il est permis d’en douter, comme le fait le chercheur Cyrus Newlin, du Center for Strategic and International Studies à Washington, qui estime, dans un entretien avec ABC, qu’il est peu probable que ces déclarations d’intention assez floues changent quoi que ce soit…

Sophie Marineau, Doctorante en histoire des relations internationales / phD candidate History, International relations, Université catholique de Louvain

Cet article est republié à partir de The Conversation sous licence Creative Commons. Lire l’article original.

Quel délire, n’importe qui n’importe où peut adopter la nationalité qu’il souhaite voir apparaître pour rester dans la clandestinité. Et jusqu’à preuve du contraire seuls les américains interviennent partout dans le monde

Vos connaissances de ce qui se passe dans le monde sont on ne peut plus succinctes. Seuls les américains interviennent partout dans le monde?

Modération : commentaire modéré pour insultes

La première règle en matière de sécurité est de “vivre caché” : ne pas exposer ses “richesses” de façon inconsidérée. Mettre tout et n’importe quoi dans le “cloud” n’est pas une bonne idée.

La seconde a mon avis est d’avoir des guetteurs et que chacun assume ce rôle par roulement comme un colonie de suricate. Cela peut sembler archaïque de voter dans des urnes transparentes en se présentant physiquement, mais la simplicité et la transparence sont un gage de sécurité.